【コラム】POS&CATの決済、「財布からサーバまで」 データの流れ

すべての企業の情報セキュリティ問題は、経済的な判断をしてこそ、きちんと解くことができる。つまり、情報が持っている経済的な価値に対する判断の問題である。セキュリティを通じて、守ろうとする情報がいかに重要な情報なのか。どれほど大きな価値があるのか。また、ハッカーにはどれほど魅力的な情報なのか。これらすべてを考慮すると、その情報はどれほど価値のある情報なのだろうか。情報を守ること、そして盗み取ることには当然それぞれの費用がかかるため、セキュリティポリシーの確立に先立って、最優先に判断しなければならないのが、情報の経済的な価値である。

企業は、保有している情報の価値がセキュリティにかかる費用より大きい時にセキュリティ措置を取る。そうしなければ価値ある情報が奪い取られてしまう。そして、ハッカーは攻撃費用が情報の価値より少ない時にハッキングを試みる。盗み取って売れば、儲けるものがあるからである。したがって、企業の情報セキュリティとは、ハッカーの攻撃費用が企業の情報価値よりさらに多くなるようにすることである。セキュリティを破って情報を奪い取るのにかかる費用が、盗もうとする情報の価値より多いとすれば? ハッキングはそもそも起きないからである。盗んでも、ハッカーにとっては損になるだけである。

ハッカーは、盗んだらお金になる情報を狙う。その中でも標的になる危険性が最も高いのは、それ自体がお金になる情報、すなわち金融情報である。

よく金融情報のセキュリティといえば、インターネットバンキングやモバイル決済のような電子金融取引やインターネット通販における電子商取引などユーザー自らが、あるWebサービスに接続して、自分の金融関連情報を直接扱う行為にかかわるセキュリティをまっ先に思い浮かべられるであろう。しかし、それよりさらに頻繁に、そして至る所でやたらに発生する金融情報取引がある。それは、オフラインのクレジットカード決済である。

CATそしてPOS

オフライン決済はほとんどが対面の状態で行われるため、決済に実物手段が存在する。現金、クレジットカードやデビットカードなど、各種の決済カード、ひいてはモバイル通信機器を利用するいわゆるスマートペイなど全ての決済が実体(実物手段)を利用した決済である。人の目ですぐ取引の過程を識別できる現金以外は、すべて取引現場の背後で別々に進められる現金の取引をお互いに暗黙的に約束する仮想的な支払いの手段である。そのため、決済過程を処理できる技術的なインフラが必要である。

インフラは、オフライン決済の様々な要素の中で最も重要である。いくら簡単で安全な新しい決済方式が登場しても、インフラが支えてくれなければ、無用の長物になる。決済インフラは、完全な装置産業であるため、莫大な初期投資コストが最大の影響要素となる。同じ理由で一先ず拡散されて一般化されてしまった方式のインフラを他の方式のインフラに切り替えることもとても困難がともなう。

それでは、オフライン決済インフラの最末端、決済端末機から見てみよう。 私たちがどこか店などでクレジットカードを利用して品物代を支払うとき、カードの情報を識別してカード会社のサーバーと通信することで、決済する装置である。

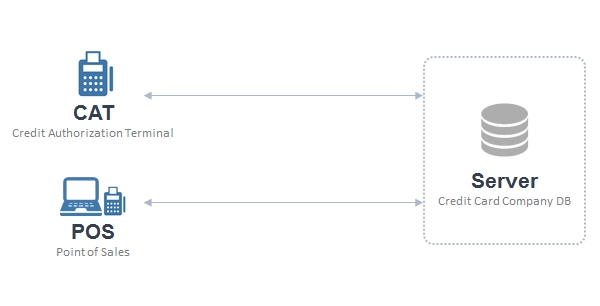

図1) CATそしてPOS

まず「CAT(Credit Authorization Terminal)」という最も単純な形の決済端末があり、CATより多くの機能を持つ「POS(Point Of Sales)」端末機がある。CATと通信モジュールを結合した無線決済端末機もあるが、決済方式だけを見ると、同じなのでCATとPOSだけを見る。

まず、CAT端末機は、カード情報を読み取ってカード会社に送り、カード会社から承認を受け、伝票を出力する簡単なことだけを処理する。これに比べてPOS端末機はCATの基本機能以外に商品管理、会員管理、在庫管理などの多様な付加機能を持っている。 単に言えば、CATにコンピューターが付いているのがPOSと思えば良いが、まさにこれが理由でPOSならではの問題が発生している。コンピューターが使用するオペレーティングシステム(OS:Operating System)や各種アプリケーションのセキュリティ脆弱性などをそのまま持つようになるのである。それで、たいていの場合、「決済端末機のセキュリティ」と言うと、POSセキュリティを意味するのである。

それでは、各端末機から読み取る情報の危険性についてもう少し具体的に探ってみよう。

「トラック2」の危険性

ICカードなど、既存の磁気カードのセキュリティ脆弱性問題を解消した新しい方式が登場しているものの、いまだにもクレジットカード決済のインフラにおけるセキュリティ規格の基準は、磁気カードである。磁気カードには情報を保存する3つのトラックがあるが、その中で一番重要なのは約40kbの大きさの空間にクレジットカード番号、取得日付、有効期間など決済過程に必要不可欠な情報を保存している「トラック2」である。「トラック1」の銀行口座情報、「トラック3」の提携会社情報など、他のトラックには決済と直接な関連がない情報が保存されているため、「トラック2」情報さえ持っていれば、決済が可能である。それでハッカーは「トラック2」の情報を狙う。「トラック2」の情報を奪い取り、暗証番号まで読み取られてしまうと、クレジットカードの持ち主でなくても、誰でもいつでもどこでも勝手に決済ができるということになる。そのため、暗証番号を含めたトラック2のデータはかなり価値の高い情報として国際闇市場では一件あたり約$4,000程度で取引されている。

トラック2は「米国銀行協会(ABA:American Bankers Association)」により制定された規格である。クレジットカードという決済手段が初めて出現したときからセキュリティの問題は多かった。カード複製そして情報奪取など、あらゆる危険性のため、トラック2のすべての情報を他のトラックに移すべきだと主張する人々も多いが、前述のようにすでに存在するインフラを変えることは簡単なことではないので、今も公式規格として使用されている。

要するに、オフライン決済インフラのセキュリティにおいて、最も重要なことは「トラック2」情報に該当する敏感な取引情報の安全な保護である。

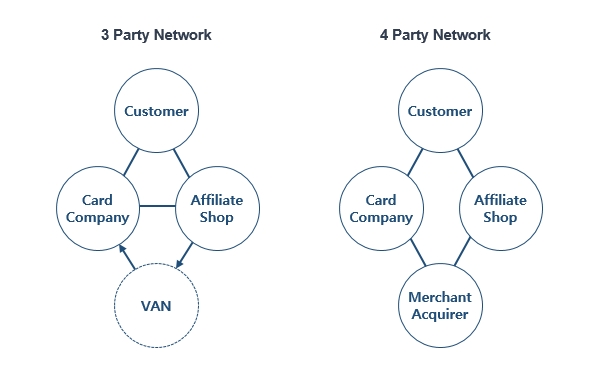

クレジットカード産業に参入する事業者の構造は複雑である。 「顧客」や「カード会社」、「加盟店」の基本要素があり、「VAN(Value Added Network)」事業者又は「アクワイアラー(Merchant Acquirer)」が追加される構造になっている。「VAN」社が参入する3者構造と「アクワイアラー」社が参入する4者構造に分けられる。

図2) クレジットカード産業の構造

3者構造ではクレジットカード加盟店が複数のカード会社と契約を結び、4者構造では、加盟店が特定のアクワイアラーと単独契約を締結するなどの違いがある。4者構造は、参入事業者それぞれの当初の役割に充実できるように設計された自然な構造である。その反面、3者構造のVAN社は加盟店への端末機供給とクレジットカード仲介など決済関連の多様な金融決済サービスを提供し、伝票取得の役割をカード会社と共同で分担するなどの特徴がある。

しかし、3者構造を選ぶか、4者構造を選ぶかの問題は長所と短所を比較して選ぶのではなく、国家別そしてカード会社のポリシーによって決定される。そしてそれは、オフライン決済インフラのセキュリティとは大きな関係がない。決済インフラのセキュリティ性はトラック2の情報、すなわち、重要な取引情報が財布の中のクレジットカードからカード会社に至るまで安全に暗号化されて伝達されるかにかかっている。その他、クレジットカードの産業構造によるセキュリティ措置の検討については次回により詳しく探ってみることにしよう。

重ねて強調するが、産業構造がいかに複雑であっても、オフライン決済インフラのセキュリティにおいて最も重要なことは「トラック2」に該当する重要な取引情報の安全な保護である。

オフライン決済インフラ

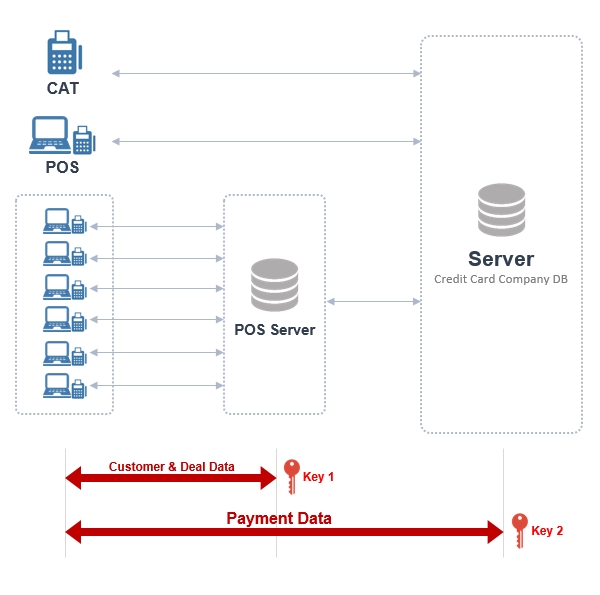

上の「図1」は、本当に最小限の要素だけを描いたものである。実際、オフラインの決済インフラは図1よりもっと複雑である。下の「図3」を見てみよう。ところで、この図もすべての構成要素を描いたものではなく、単純な概念図に過ぎない。実際、オフライン決済インフラというのは本当に、本当に複雑だ!

図3) オフラインの決済インフラの構造とデータの流れの概要

一番上に置かれたCATとPOSは簡単に言えば、完全に独立した個人事業者の端末機である。中間に他に経由しないで、すぐカード会社のサーバーに接続される。便宜のため、「サーバー」と称しただけだが、実際には「VAN」または「アクワイアラー」事業者など、様々な要素が複雑に絡み合っているが、これについては次回に、より詳しく調べることにし、簡単にカード会社の「サーバー」と理解しよう。

それでは、その下にある「POSサーバー」とは何だろう?そしてPOSサーバーの前に複数台のPOSが集まったグループはまた何だろうか?

前述したようにCATとPOSの違いは決済機能のほか、別の付加機能があるかによって分けられます。単に決済機能のみを持つCATは、比較的簡単である。端末機とサーバーをただ安全に連結して、暗号化された決済情報を丸ごとやり取りすれば良い。しかし、決済機能のほか、様々な付加機能を持つPOSは、決済情報以外にも他の情報を取り扱うため、CATとは違って様々な問題を有することになる。

上の図から様々なPOSと結ばれているグループを見てみよう。これは、POSが設置された多くの加盟店を保有したフランチャイズ事業者、または1つの建物内に多くのショップをかまえ、数多くの端末機が設置されている大型百貨店のような大規模の事業者を意味する。当該事業者の「POSサーバー」は結ばれたグループのPOS端末機から収集した商品、会員、在庫、伝票などの情報を処理して保存する。そして当該情報を分析してCRMデータなどに活用し、経営活動に反映する。しかし、POSサーバーは決済情報、すなわち「トラック2」に該当する情報は絶対収集できない。強力な法的禁止の対象になっている。したがって、二つの情報は完全に分離されなければならない。

ここからデータの流れが問題になる。

「図3」の下、2つの線で分離されたデータの流れを見てみよう。決済情報、すなわち「トラック2」の情報は、端末機から暗号化され、そのままカード会社のサーバーまで飛んでいき、そこで処理される。これは法的義務である。それに対し、顧客および取引情報など「トラック2」以外の情報は、POSサーバーの段階で処理される。つまり、暗号化されたデータが復号化される地点がお互いに異なる。それで、暗号化・復号の鍵も別途管理しなければならない。

したがって、オフライン決済インフラのセキュリティにおけるイシューのほとんどは暗号化の問題ある。結局、すべての問題は、 各区間別に適用されるデータの暗号化、そしてインフラ全体の暗号化・復号鍵の管理問題に帰結される。

これをもって、オフライン決済インフラの構造とデータの流れについて簡単に探ってみました。しかし、前述したように「図3」も単なる概念図にすぎない。実際のインフラはそれよりもさらに複雑である。利害関係を持つ多くの事業者が複雑に絡んでいる。 それに関しては、次回により詳しく調べてみよう。

その前に最終結論を先に明らかにすると、オフライン決済インフラのセキュリティ問題のほとんどはデータ暗号化の問題だ、ということである。

今年2014年リリース10周年を迎えたD’Amoは、韓国初のDBMS暗号化ソリューションを商用化した以来、セキュリティ市場No1として2,100ユーザ以上の安定された稼働実績を誇ります。長年の経験とノウハウ、そして研究を重ねてきた暗号化のコア技術をもとに、さらなるステージへとセキュリティソリューションの進化をリードしてまいります。

製品に関するお問い合わせ

E-Mail : japan@pentasecurity.com / TEL : 03-5361-8201